以前投稿した記事と同等だが、netmikoモジュールにそもそもセッションログを取得する機能があり、シンプルに改変。あわせて、接続エラーをスキップする処理を追記した。

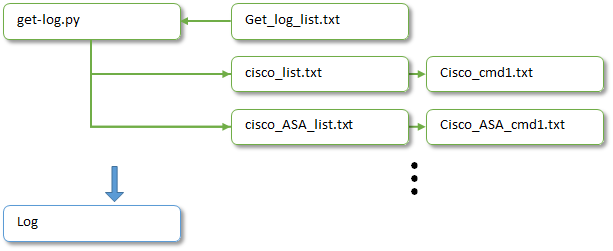

実行内容

hostリストとコマンドリストの組み合わせ表を読み込み順次実行する。

python、netmikoでCisco機器から収集し結果テキストを保存する。

前提

スクリプト、リストtxtはすべて同一ディレクトリに存在すること。

同ディレクトリにあらかじめ「Log」フォルダが作成されていること。

python ver 3.11.1

netmiko ver 4.1.2

get-log.py

import re

import os

from netmiko import ConnectHandler

import datetime

#スクリプト配置ディレクトリをカレントディレクトリへ変更

currentdir = os.path.dirname(os.path.abspath(__file__))

#組み合わせ表の読み込み

get_log_list_path = os.path.join(currentdir,'Get_log_list.txt')

with open(get_log_list_path) as f:

#1行ずつ読み込む

list_cmds = f.read().splitlines()

for list_cmd in list_cmds:

#テキストの#行は読まない

if not re.match('#', list_cmd):

#,で分割

hlbuf = list_cmd.split(',')

#分割1つめ

device_list = hlbuf[0]

#分割2つ目

cmd_list = hlbuf[1]

#hostリストの読み込み

filepath = os.path.join(currentdir,device_list)

with open(filepath) as f:

#1行ずつ読み込む

device_datas = f.read().splitlines()

#コマンドリストの読み込み

cmd_txt_path = os.path.join(currentdir,cmd_list)

with open(cmd_txt_path) as f:

#1行ずつ読み込む

cmd_datas = f.read().splitlines()

#hostリストの順次実行

for device in device_datas:

#テキストの#行は読まない

if not re.match('#', device):

row = device.split(',')

HOST = row[0]

USERNAME = row[1]

PASSWORD = row[2]

DEVICETYPE = row[3]

#時間取得とファイル名とフルパス組み立て

now = datetime.datetime.now().strftime('%Y%m%d-%H%M-%S')

output_file = f'{HOST}_{now}.log'

#カレントディレクトリ内logフォルダを指定

output_file = os.path.join(currentdir,'log',output_file)

# 接続パラメータを設定

remote_device = {'device_type': DEVICETYPE,

'host': HOST,

'username': USERNAME,

'password': PASSWORD,

'secret': PASSWORD,

'session_log': output_file,

}

print('Connecting to ' + HOST)

try:

remote_host = ConnectHandler(**remote_device)

#接続エラーが発生した場合はスキップする

except Exception as e:

print(f"Errer: {e}")

#for節スキップ hostlistの次へ ※finallyは踏む

continue

#接続エラーが発生しなかった場合の処理

else:

print('Entering enable mode ...')

remote_host.enable()

#コマンドリスト繰り返し実行

for cmd_data in cmd_datas:

#テキストの#行は読まない

if not re.match('#', cmd_data):

cmd_buf = cmd_data.split(',')

cmd = cmd_buf[0]

remote_host.send_command(cmd)

#必ず実行される処理 try節

finally: #continueしてもfinally節は実行される→try節

remote_host.disconnect()

#---コマンドリスト繰り返し

#---hostリストの繰り返し

#---組み合わせ表の読み込み 繰り返しリスト組み合わせ表 Get_log_list.txt

#Host list,cmd list

cisco_list.txt,Cisco_cmd1.txt

cisco_ASA_list.txt,Cisco_ASA_cmd1.txt組み合わせ1 cisco_list.txt,Cisco_cmd1.txt

#host or IP,username,password,device type

10.10.20.182,cisco,cisco,autodetect

10.10.20.181,cisco,cisco,autodetect

10.10.20.172,cisco,cisco,cisco_ios_telnet

10.10.20.173,cisco,cisco,cisco_ios_telnet

10.10.20.174,cisco,cisco,cisco_ios_telnet

10.10.20.175,cisco,cisco,autodetect

10.10.20.176,cisco,cisco,autodetect

10.10.20.178,cisco,cisco,autodetect

10.10.20.177,cisco,cisco,autodetectデバイスタイプ補足 ssh接続であればaoutodetectで対応可能。telentの場合は指定要。

#Cisco cmd

show version

show run

show ip int b

show ip route組み合わせ2 cisco_ASA_list.txt,Cisco_ASA_cmd1.txt

#host or IP,username,password,device type

10.10.20.171,cisco,cisco,cisco_ios_telnet#CiscoASA cmd

terminal pager 0

show version

show run

show resource usage

show failover state

show route実行結果表示

Connecting to 10.10.20.182

Entering enable mode ...

Connecting to 10.10.20.181

Entering enable mode ...

Connecting to 10.10.20.172

Entering enable mode ...

Connecting to 10.10.20.173

Errer: Login failed: 10.10.20.173

Connecting to 10.10.20.174

Errer: Login failed: 10.10.20.174

Connecting to 10.10.20.175

Entering enable mode ...

Connecting to 10.10.20.176

Entering enable mode ...

Connecting to 10.10.20.178

Entering enable mode ...

Connecting to 10.10.20.177

Entering enable mode ...

Connecting to 10.10.20.171

Entering enable mode ...

PS C:\winpython>Log Logフォルダに保存(取得)されたテキスト

10.10.20.182_20230305-1427-18.log

10.10.20.181_20230305-1427-22.log

10.10.20.172_20230305-1427-26.log

10.10.20.173_20230305-1427-33.log

10.10.20.174_20230305-1427-36.log

10.10.20.175_20230305-1427-39.log

10.10.20.176_20230305-1427-43.log

10.10.20.178_20230305-1427-48.log

10.10.20.177_20230305-1427-54.log

10.10.20.171_20230305-1428-01.log10.10.20.181_20230305-1427-22.log

internet-rtr01#

internet-rtr01#

internet-rtr01#

internet-rtr01#show version

Cisco IOS XE Software, Version 17.03.02

Cisco IOS Software [Amsterdam], Virtual XE Software (X86_64_LINUX_IOSD-UNIVERSALK9-M), Version 17.3.2, RELEASE SOFTWARE (fc3)

~~ 省略 ~~

32768K bytes of non-volatile configuration memory.

3978236K bytes of physical memory.

6188032K bytes of virtual hard disk at bootflash:.

Configuration register is 0x2102

internet-rtr01#

internet-rtr01#

internet-rtr01#

internet-rtr01#

internet-rtr01#show run

Building configuration...

Current configuration : 6727 bytes

!

! Last configuration change at 04:17:45 UTC Sun Mar 5 2023

!

version 17.3

service timestamps debug datetime msec

service timestamps log datetime msec

~~ 省略 ~~

line vty 0 4

exec-timeout 720 0

password ********

login local

transport input telnet ssh

!

!

end

internet-rtr01#

internet-rtr01#

internet-rtr01#

internet-rtr01#

internet-rtr01#show ip int b

Interface IP-Address OK? Method Status Protocol

GigabitEthernet1 10.10.20.181 YES TFTP up up

GigabitEthernet2 172.31.252.1 YES TFTP up up

GigabitEthernet3 172.31.0.1 YES TFTP up up

GigabitEthernet4 unassigned YES unset administratively down down

Loopback0 unassigned YES unset administratively down down

internet-rtr01#

internet-rtr01#

internet-rtr01#

internet-rtr01#

internet-rtr01#show ip route

Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, m - OMP

n - NAT, Ni - NAT inside, No - NAT outside, Nd - NAT DIA

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

H - NHRP, G - NHRP registered, g - NHRP registration summary

o - ODR, P - periodic downloaded static route, l - LISP

a - application route

+ - replicated route, % - next hop override, p - overrides from PfR

& - replicated local route overrides by connected

Gateway of last resort is not set

S 172.16.0.0/16 [1/0] via 172.31.252.2

172.31.0.0/16 is variably subnetted, 4 subnets, 2 masks

C 172.31.0.0/24 is directly connected, GigabitEthernet3

L 172.31.0.1/32 is directly connected, GigabitEthernet3

C 172.31.252.0/24 is directly connected, GigabitEthernet2

L 172.31.252.1/32 is directly connected, GigabitEthernet2

internet-rtr01#コマンド実行前に空<Enter>4回実行するのはnetmiko仕様の様子。

ほか

ログファイルが接続セッション単位となるため、セッション中にログファイルを複数種類生成したい場合には向かないと思われる。想定例 事前ログ+設定変更+事後ログ →前後比較等。

プログラム内にIPアドレスとか、コマンドを埋め込むのはメンテナンス性が悪いと思う。

コメント